Mediaplayer im Vergleich: Zidoo Z9X vs. Vero 4k+ vs. Intel HTPC vs. Oppo Klone vs. Fire TV Cube [Kommentar]

Da ich mir vor einer Zeit ein DIY NAS gebaut habe und anschließend auch meine komplette Blu Ray, DVD, UHR Sammlung auf das NAS übertragen habe, bin ich – zugegeben etwas naiv – davon ausgegangen, dass ich auf Linux schon eine gute Lösung finden werde die ISO Files von den Discs auszugeben.

Erste Versuche mit dem Kodi Mediencenter sahen auch erfolgversprechend aus, wie sich aber nach einigem Tests und Recherche im Netz gezeigt hat, ist das Unterfangen doch schwerer als gedacht.

Was sind die Anforderungen?

Aber wo liegt das Problem? Die Probleme entstehen dadurch, dass die Medienanbieter Kopien verhindern wollen und manche benötigten Elemente Lizenzgebühren erfordern. Ein Blu Ray oder UHD Blu Ray Player unterstützt heute eine ganze Reihe Standards von Unternehmen, die dafür zur Kasse bitten. Allen voran ist in dem Kontext Dolby zu nennen.

Dementsprechend können in freier Software nicht alle Technologien genutzt werden.

Im Optimalfall sollte ein Medienplayer die Ausgabe von allen verfügbaren Tonformaten beherrschen (DTS, Dolby bis Atmos, …). Weiterhin sind Formate wie Dolby Vision, HDR, HDR+ unterstützen.

Zusätzlich gibt es eine nicht zu verachtende Klientel, die auch noch 3D Formate (Framepacked) ausgeben möchte. Diese werden aber zunehmend ignoriert.

Und eigentlich sollte es selbstverständlich sein, ist es aber nicht: Die Ausgabe von Menüs sollte möglich sein (also wie auf den Originaldiscs auszugeben).

Die Player sollten sowohl DVD, Blu Ray als auch UHD abspielen können (also bis 4K).

Und es gibt sicher einige Nutzer, die auch gerne Streaming von Amazon Netflix usw. auf dem Gerät hätten. Nach meiner Erfahrung sind alle Geräte zu offen bzgl. der Konfiguration dafür, was die Anbieter von Streamingdiensten nicht wollen.

Am ehesten eignet sich für Streaming noch der Zidoo. Wenn ihr primär streamen wollt, kann ich aber von allen genannten Playern nur abraten. In dem Fall denkt eher über Amazon Fire TV, Apple TV oder andere Geräte wie Fernseher und Blu Ray Player nach, die diese Funktionen unterstützen.

Um es vorweg zu nehmen: Es gibt keinen Medienplayer, der die o.g. Anforderungen alle erfüllen kann.

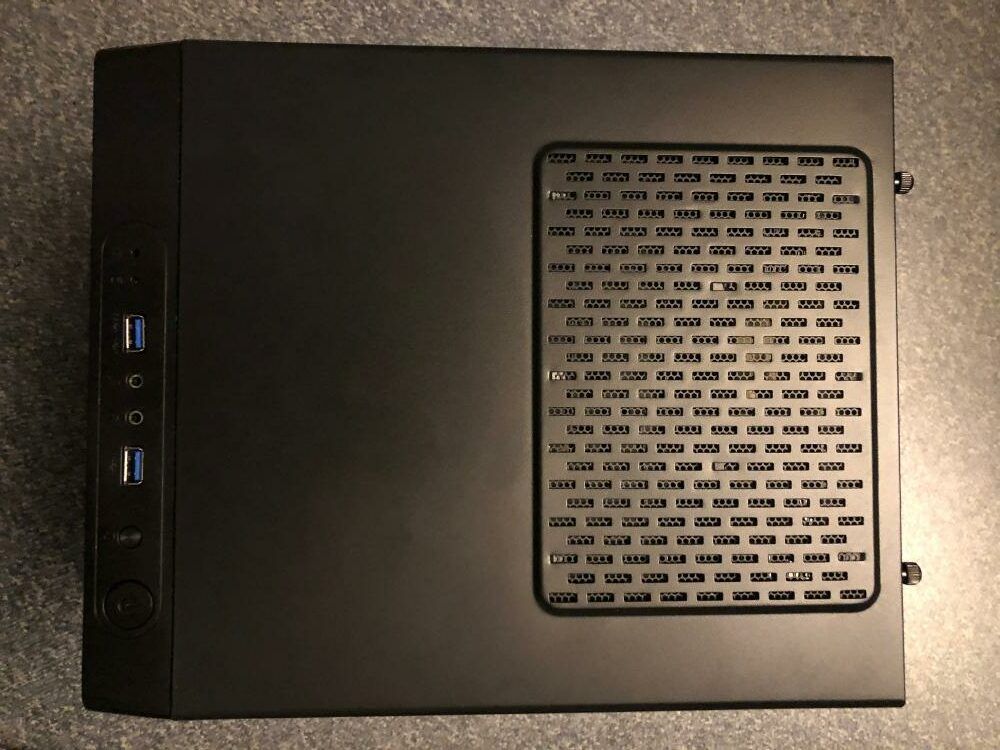

Intel Celeron(R) ursprünglich J4115 (aktuell N5105)

Mit Linux und Kodi steht einem eine kostenlose Mediaplayer und Verwaltungssoftware zur Verfügung, die Plattformübergreifend nutzbar ist. Die Intel Plattform schlägt sich mit kostenpflichtiger Software unter Windows als Mediaplayer besser. Allerdings kann ich dann die diversen NAS Funktionen nicht mehr nutzen, weil Windows zu langsam dafür ist mit der von mir verwendeten Hardware bzw. vieles auch nicht so möglich ist wie unter Linux und dafür auch nicht immer kostenloste Software verfügbar ist. Ich betreibe das NAS somit unter Linux und Kodi auch.

Wenn man 3D Framepacked abspielen will, benötigt man dafür entweder eine spezielle Kodi Version (das funktioniert mit Kodi mit meiner Hardware nach meinem Stand nur unter Windows) oder alternativ Power DVD 19 statt Kodi für Windows (neuere Versionen von Power DVD unterstützen kein 3D mehr und die neuste Version auch kein Abspielen von UHD Discs). Power DVD19 ist kaum noch zu bekommen und je nach Händler werden Mondpreise dafür veranschlagt.

D.h. man muss fast zwingend mit zwei Geräten arbeiten, einmal das NAS selbst und dann noch ein Kodi auf Windows oder eine andere Lösung.

Theoretisch könnte ich auch mit einer virtuellen Maschine arbeiten. Kodi muss dabei direkt unter Windows laufen, eine virtuelle Maschine ist dafür ungeeignet, da z.B. 3D Framepacked Ausgabe über HDMI nach meinem Wissensstand nicht über virtuelle Maschinen funktioniert.

Somit könnte man höchstens das Linux als VM unter Windows laufen lassen, was für mich auch keine gute Lösung ist, da Windows viel mehr Ressourcen benötigt. Da Windows aber immer geupdated werden muss und 3D Ausgabe dort auch in neueren Versionen / mit neueren Treibern nicht mehr unterstützt wird, ist das auch eher ein Auslaufmodell.

Ein Standard Windows PC bringt keine Fernbedienungsmöglichkeit mit. Es gibt aber die Möglichkeit z.B. Controller von Konsolen über Bluetooth zu koppeln. Die entsprechen zwar keiner richtigen Fernbedienung, sind aber zumindest relativ nah dran. Ich habe das z.B. mit Playstation Controller getestet, das funktioniert auch unter Linux.

Mein Fazit ist an der Stelle, das NAS sollte NAS bleiben und nicht als Player genutzt werden, was nicht an der Hardware sondern an der Software liegt.

- Audioausgabe: Passthrough von allen Tonformaten möglich (geteilter Platz 1)

- Menüsupport: Linux: Platz 2 (Blu Ray Menüs funktionieren teilweise, UHD Menüs funktionieren mittlerweile auch teilweise), Power DVD mit Windows Platz 1 (verhält sich nach meiner Erfahrung wie ein BR-Player). Unter Windows kann auch recht gut VLC benutzt werden, wenn man auf 3D verzichten kann.

- 3D Framepacked: Mit Linux (mit Intel Hardware) nicht möglich nach meinem Wissensstand, mit Windows und Power DVD 19 Platz 1 zusammen mit dem Z9X

- Dolby Vision: Mit Linux nicht möglich, soweit ich weiß mit Windows 10 auch nicht (mangels Treiber), HDR geht nicht

- Geschwindigkeit: Platz 1, wobei Windows 10 deutlich mehr Ressourcen schluckt als Linux. Es reicht aber selbst mit Windows für die 4K Ausgabe. Ich würde mich aber nicht darauf verlassen, dass es nicht ab und an ruckelt, wenn Windows Hintergrundaktivitäten ausführt.

Vero 4K+

Wer sich zu dem Produkt die Werbung ansieht, muss genau hinschauen was einem versprochen wird. Die Geschwindigkeit wird im Vergleich zu einem Raspberry Pi betrachtet. Und von Menüausgabe ist nirgendwo die Rede. Der Vero ist der günstigste Player. Aktuell (Stand 2022) muss man beim Direktversand aus UK mit ca. einem Monat Wartezeit rechnen. Bei mir sind ca. 10€ Gebühren (Post + Zoll) zusätzlich zum Kaufpreis entstanden.

Der Support ist sehr gut (das betrifft sowohl FAQs, Guides als auch ein Forum und direkten Support durch den Verkäufer). Beim Abspielen hängt sich das Gerät ab und an gerne mal auf (das trifft allerdings auch für die anderen beiden Alternativen zu, liegt also zum Teil wohl an Kodi, mit der Stabilität eines Blu Ray Players können die Softwareplayer alle nicht mithalten, wenn man Power DVD außenvor lässt).

Eine Vorhandene Kodi Mediathek lässt sich sehr leicht übertragen. Man hat Root Zugang auf das Linux (das übrigens einen ziemlich alten Kernel hat, also alles andere als Sicher ist). Samba / Cifs lässt sich sehr leicht als physischer Datenträger mounten (auch dafür gibt es Guides). Ich brauchte an meiner bereits vorhandenen Bibliothek nichts ändern. Ich habe die Dateien lediglich auf den Vero 4K+ übertragen.

Die Inbetriebnahme war somit sehr einfach. Ein paar Linux Kenntnisse schaden nicht, wenn man z.B. eine vorhandene Datenbank von Kodi übertragen möchte.

Einen richtigen Standby Modus kennt der 4K+ nicht.

Am Menüsupport will der Verkäufer noch arbeiten (Update 2023, seit Ende 2023 funktionieren Java Menüs teilweise, allerdings ist das nach wie vor sehr fragil und extrem langsam). Das würde den Vero aus meiner Sicht ein gutes Stück interessanter machen. Die Frage ist aber, ob er genug Geschwindigkeit hat, um die Menüs und somit auch die Filme ohne Ruckeln abzuspielen.

- Audioausgabe: Passthrough von allen Tonformaten möglich (geteilter Platz 1)

- Menüsupport: Quasi nicht vorhanden (es werden Menüs abseits von BD-J unterstützt. Faktisch sind das aber scheinbar fast keine. Zumindest hatte ich bei meinen Tests den Eindruck

- 3D Framepacked: Es gibt einige Filme, die nicht vollständig problemlos angezeigt werden (Platz 2)

- Dolby Vision: Nicht möglich, HDR geht

- Geschwindigkeit: Platz 3 – das merkt man primär bei der Navigation.

Zidoo Z9X

Der Zidoo basiert auf Android. D.h. das Gerät ist genauso zu wie ein iOS Gerät. Man kann also so ohne weiteres weder Software installieren, noch auf der Kommandozeile auf das Gerät zugreifen. Auch einen Root Zugang gibt im Standardumfang nicht.

Kodi gibt es in einer Spezialversion (ZDMC), die zum Teil den nativen Player vom Z9X benutzt. Über die Spezialversion können Filme ohne Menüs weitgehend problemlos wiedergeben werden. Was nicht immer funktioniert ist 3D z.B. mit Framepacked Darstellung , obwohl der Zidoo eigene Player das eigentlich unterstützt (dazu weiter unten mehr).

Für Menüs muss man den internen Kodi Player nutzen. Teilweise ruckelt das Menü dann, teilweise der Film in Nachgang (wenn man aus Kodi einen Film startet, dann wird nicht der native Player des Z9X genutzt wird, sondern der Kodi Player ohne Hardwareunterstützung).

Wenn man eigene Software aus dem Google Playstore installieren will, muss man erst eine neue Version der Firmware / Betriebssystem aufspielen, die von Zidoo halb offiziell zur Verfügung gestellt wird.

Da es sich um einen chinesischen Hersteller und eine sehr veraltete Android Version handelt, vergesst das Wort Sicherheit am besten gleich.

Wenn man Software mit erhöhten Zugriffsrechten installieren will, muss man das Gerät rooten. Wie üblich mit allen Vor- / Nachteilen bei Android.

Das Mediencenter ist nicht schlecht aber eben eine Speziallösung. Eure Kodi Datenbank (sofern vorhanden), könnt ihr vergessen. Hier heißt es alles auf Null und sogar an die Dateinamen werden andere Anforderungen gestellt als bei Kodi. Ich musste auf dem Gerät mehrere hundert Serienfolgen manuell zuordnen, weil das Gerät andere Namenskonventionen verlangt. Man braucht aber auch bei der Zidoo eigenen Lösung (Home Theater 4) nicht davon ausgehen, dass alles funktioniert.

Theoretisch gibt es auch im Google Play Store noch eine Software die es ermöglicht direkt mit Kodi den nativen Player zu nutzen (XMBC Wrapper), die Software ist aber fehlerhaft. Ich habe den Programmierer kontaktiert aber wenn man sich ansieht wie selten die Software upgedatet wird, hat der wohl mehr Interesse am kassieren als an der Verbesserung der Software (> 1000 Installationen bei ca. 8€ je abzüglich Playstore Kosten). Er hat den Fehler lt. Debug Log bestätigt, aber nun antwortet er nicht mehr. Ihr hört also raus, dass ist eine Bastellösung.

Bei Updates muss man auch vorsichtig sein was man auf das Gerät aufspielt. Es gibt diverse Softwareversionen im Netz, die teilweise nicht als Beta deklariert sind. Wenn ihr eine Softwareversion auf das Gerät aufgespielt habt, kommt ihr aber nicht mehr einfach auf eine geringere Version zurück. Dafür muss das Gerät komplett zurückgesetzt und anschließend mit einem speziellen Image bespielt werden.

Der Zidoo bietet ein echtes Standby (<1 Watt) und sogar einen physischen Schalter an der Rückseite. Allerdings hängt das Netzteil trotzdem weiter am Strom. Die beleuchtete Fernbedienung ist die mit Abstand beste Variante im Vergleichsfeld (Ausnahme Oppo Klon, die ist vergleichbar gut).

Die hässlichen Antennen lassen sich übrigens auch nach hinten und seitwärts wegklappen, nur Abnehmen geht nur mit Öffnen des Gerätes und somit Garantieverlust.

- Audioausgabe: Passthrough von allen Tonformaten möglich (geteilter Platz 1)

- Menüsupport: Platz 1-2, wenn man das native Mediencenter benutzt, über Kodi nicht brauchbar (Platz 1 wenn man mit Intel Linux vergleicht, Platz 2 wenn man mit Intel + Power DVD vergleicht)

- 3D Framepacked: Platz 1 uneingeschränkt aber selbst hier sind ggf. Eingriffe erforderlich, die es bei Blu Ray Playern nicht nötig sind (left eye fist, right eye first)

- Dolby Vision: Unterstützt (mir fehlt aber der Fernseher / Beamer um das zu testen), HDR geht

- Geschwindigkeit: Platz 2

Oppo Klone wie z.B. M9201 / M9203 / M9205

Etwas außer der Reihe gibt es Clone von den ehemaligen Oppo UHD Blu Ray Playern. Die Software soll identisch zu den Oppo Geräten sein. Die Geräte besitzen kein Laufwerk, können aber ISOs so abspielen, wie das ein UHD Blu Ray Player kann. D.h. es gibt keinerlei Kompatibilitätsprobleme.

Dafür ist der Komfort nicht so hoch, denn die Player können mit der Standardfirmware zwar Netzwerkverzeichnisse anzeigen, man sieht dann aber lediglich eine Dateiliste. Das heißt es gibt keine schicken Posterwalls, Trailer, Filminfos, Datentanken usw. Es gibt zwar einige Tricks um das zu umgehen (Xnoppo, DVD Provider), das sind aber auch Bastellösungen.

Xnoppo ist nicht in englisch dokumentiert, sondern nur in spanisch (so was unprofessionelles habe ich noch nie erlebt, jegliche open source Software ist in englisch dokumentiert). Ich habe es testweise konfiguriert, es hat aber nicht funktioniert, obwohl alle Einzeltests in der Konfiguration erfolgreich waren.

DVR Provider nutzt eigene Datenbanken und läuft nur auf Windows, beides sind somit absolute Nischenlösungen und zugeschnitten auf den jeweiligen Anwendungsfall.

Die Technik ist sehr veraltet. Denn die Firmware ist offenbar eine, die aus alten Oppo Playern stammt und leicht modifiziert wurde. Es kommt ein mehr als 10 Jahre alter Linux Kernel zum Einsatz.

Garantie oder Gewährleistung kann man vermutlich auch vergessen, denn die Geräte werden direkt aus China versendet. Softwareupdates gibt es eher keine.

- Audioausgabe: Platz 1

- Menüsupport: Platz 1

- 3D Framepacked: Platz 1

- Dolby Vision: Platz 1 Unterstützt (mir fehlt aber der Fernseher / Beamer um das zu testen), HDR auch kein Problem

- Geschwindigkeit: Platz 1-2

Amazon Fire TV Cube 2 (sollte auch beim 3er gelten)

Amazon Fire TV können gerootet werden. Somit ergeben sich auch dort diverse Möglichkeiten. Es können z.B. VLC, Kodi oder auch Jellyfin installiert werden.

Menüs funktionieren auf dem Weg eher schlecht. Das Abspielen funktioniert so lange man auf 3D und Menüs keinen Wert legt in der Kodi Version 20.2 sogar in 4K (das hat vorher massiv geruckelt mangels Hardwarebeschleunigung).

Eine starke Konkurrenz ist das Fire TV aber nicht, da es in quasi allen Kategorien schlechter ist als die jeweils beste Lösung. Wenn man bereits ein Fire TV hat, kann man es aber einfach mal testen ohne zusätzlich Geld investieren zu müssen, denn es ist schlicht bequem nur einen Medienplayer zu nutzen.

- Audioausgabe: Nicht getestet

- Menüsupport: Platz 3. Ziemlich schlecht

- 3D Framepacked: Geht nicht

- Dolby Vision: ? (mir fehlt der Fernseher / Beamer um das zu testen), HDR funktioniert

- Geschwindigkeit: 2

Jellyfin

Jellyfin ist anders als Kodi eine Client Server Lösung. Das ist sowohl die Stärke als auch die Schwäche. Man kann auf den oben genannten Geräten sowohl die Server als auch die Client Komponente installieren. Beispielsweise habe ich auf meinem NAS die Serverkomponente installiert und auf dem Fire TV, auf dem PC, auf dem iPad und dem Zidoo den Client. Auf dem iPad habe ich zusätzlich den Infuse Player getestet, der sich mit Jellyfin verbinden kann.

Der Erfolg ist recht durchwachsen. 3D wird nach meiner Erfahrung von keinem Client unterstützt zumindest nicht mit ISOs als Quelle.

Generell sind ISOs offenbar sehr schlecht unterstützt. Der einzige Vorteil, den ich aktuell sehe ist, dass die Datenbank im Gegensatz zu Kodi zentral an einer Stelle vorliegt. Theoretisch kann auch die Möglichkeit des Transcodings ein Vorteil sein. Wenn beispielsweise ein bestimmter Codec auf einem Client / Abspieler nicht unterstützt wird, kann Jellyfin das Format wandeln. Das stellt aber heute eher selten ein Problem dar mit halbwegs modernen Clients und da Jellyfin mit ISOs offenbar eh nicht zurecht kommt, hilft es auch nicht in meinem Fall.

Das Problem ist somit, dass das Abspielen bei mir schlecht bis überhaupt nicht funktioniert mit ISOs als Quelle. Lediglich mit Infuse unter iOS ist Jellyfin eine gute Lösung. Wenn man es nur dafür nutzt, kann man sich Jellyfin aber im Prinzip auch sparen, denn die Mediendatenbank Geräteübergreifend zur Verfügung stellen, kann Infuse auch ohne die Unterstützung von Jellyfin. Jellyfin hilft also nur, wenn in Zukunft ISOs unterstützt werden. Aktuell sehe ich keinen sinnvollen Nutzen der Serverlösung, da das Abspielen schlecht bis überhaupt nicht funktioniert.

- Audioausgabe: Unbrauchbar, in der Regel klappt das Abspielen überhaupt nicht

- Menüsupport: Nicht vorhanden

- 3D Framepacked: Kein Client vorhanden

- Dolby Vision: ?

- Geschwindigkeit: funktioniert nicht, insofern irrelevant

Testbeispiel

Ich habe ja oben oft erwähnt, dass bestimmte Dinge funktionieren oder nicht funktionieren, wie habe ich getestet?

Ergebnisse Stand Ende 2023 aktualisiert

Sicario UHD Iso:

- Kodi 20.2 auf Zidoo 6.4.65 – das Abspielen bleibt schon vor dem Menü hängen in den Hinweisen die vorher angezeigt werden

- ZDMC 20.2 auf Zidoo Firmware 6.4.42 – der Film ruckelt mit dem Native Player, die Menüdarstellung ist nicht möglich, je nach Player gestaltet sich das Ruckeln anders aber beide ruckeln – mit der aktuellsten Betafirmware ist dieses Problem behoben 6.4.65

- HT4 auf Zidoo Firmware 6.4.42 das Menü läuft komplett flüssig, der Film ruckelt und zwar unabhängig davon, ob der Film mit oder ohne Menü gestartet wird, denn beim HT4 hat man beide Optionen – mit der aktuellsten Betafirmware ist dieses Problem behoben 6.4.65

- Kodi auf Intel NAS – das Menü funktioniert, das Abspielen funktioniert, kein HDR (warum auch immer)

- Windows mit Power DVD 19 auf Intel NAS – das Abspielen unproblematisch (das kann bei jedem Update vorbei sein)

- Kodi auf Fire TV – Menü läuft aber ruckelt, Film läuft

- VLC auf Fire TV – kein Menü, abspielen geht

- Vero 4K+ – Stürzt bei Menü ab, abspielen ruckelt stark, wenn passthrough aktiv ist, aber der AV Receiver aus ist, wenn passtrough aus ist, kein Ruckeln

- Oppo Klon – alles problemlos

Alita Battle Angel 3D Iso:

- Kodi 20.2 auf Zidoo – framepacked nicht unterstützt

- ZDMC 20.2 auf Zidoo – 3D framepacked nicht unterstützt 6.4.42 – mit der aktuellsten Betafirmware ist dieses Problem behoben 6.4.65

- HT4 auf Zidoo – das Abspielen funktioniert

- Kodi auf Intel NAS – 3D framepacked nicht unterstützt

- Windows mit Power DVD 19 – Abspielen unproblematisch

- Kodi auf Fire TV – 3D nicht unterstützt

- VLC auf Fire TV – 3D nicht unterstützt

- Vero 4K – Funktioniert

- Oppo Klon – alles problemlos

Accountant UHD Iso:

- Kodi auf Zidoo – Menü geht nicht, Abspielen geht

- ZDMC auf Zidoo – kein Menü, Abspielen geht

- HT4 auf Zidoo – Menü geht, Abspielen geht

- Kodi auf Intel NAS – Menü geht nicht (crash, scheint ein Problem in Kodi oder Mit Java zu sein, sollte generell gehen mit installiertem Java), Abspielen geht, kein HDR (warum auch immer)

- Kodi auf Fire TV – Menü geht nicht, abspielen geht

- VLC auf Fire TV – Menü geht nicht, abspielen geht

- Vero 4K+ – Menü wird angezeigt, ruckelt extrem, auch ohne Menü ruckeln beim Abspielen, wenn passthrough aktiv ist, aber der AV Receiver aus ist, wenn passtrough aus ist, kein Ruckeln

- Oppo Klon – alles problemlos

MP4 Datei mit mehreren Untertiteln + Audioformaten

- Kodi auf Zidoo – Ruckelt, Untertitel und Audio ok

- ZDMC auf Zidoo – Läuft problemlos

- Zidoo Medienplayer – Läuft problemlos

- Kodi auf Intel NAS – Läuft problemlos

- Kodi auf Fire TV – Ruckelt, Untertitel und Audio ok

- VLC auf Fire TV – Läuft problemlos

- Oppo Klon – Audioformate lassen sich auswählen, die Untertitel aber nicht (die sind überhaupt nicht anwählbar)

Fazit:

Wenn ihr nicht experimentierfreudig seid, dann lasst die Finger von Mediaplayern (Ausnahme Oppo Klone, die aber eigentlich UHD Blu Ray Player ohne Laufwerk sind).

Jeder Blu Ray Player oder UHD Player kann das reine Abspielen besser und sobald man die oben genannten Mediaplayer nicht out of the Box betreibt, sollte man schon einiges an Erfahrung und Experimentierfreude mitbringen. Mit jedem Update der Firmware oder eines Teils der Software kann sich das Gerät anders verhalten und es kommt auch vor, dass Dinge nicht mehr gehen, die ursprünglich funktioniert haben.

Bei einem UHD-Disc Player habt ihr alternativ aber nicht ein paar hundert Filme in Sekunden und maximalem Komfort griffbereit (Blu Ray, DVD, UHD) und zwar mit maximaler Qualität und ohne Internetzugang und regelmäßige Kosten (Streaming). Die Oppo Klone stellen einen Mittelweg dar und haben keine Laufwerke aber die Software eine klassischen Disc Players, zudem kann man das Thema Gewährleistung / Garantie vermutlich vergessen.

Bei den Medienplayern kommen Komfortfunktionen wie diverse Verknüpfungsmöglichkeiten (alle Filme zu einem Schauspieler), Hintergrundinformationen usw. dazu.

Den Komfort bei den Mediaplayern erkauft man sich aber mit Einschränkungen bei der Funktionalität.

Das beste Gesamtpaket bei den klassischen Mediaplayern (aus diesem Testensemble) ist aktuell der Zidoo Z9X, der könnte aber deutlich besser sein, wenn der Hersteller es wollte (Dune, soll Menüs noch etwas besser unterstützen, hat aber offenbar auch Probleme). Viel fehlt dazu nicht, der Support ist aber eher nicht vorhanden. Entweder läuft die Software oder eben nicht. Direkter Kontakt zum Hersteller ist nicht möglich (bzw. man bekommt offenbar im Regelfall keine Antwort). Der quasi Zwang zum eigenen Mediacenter von Zidoo ist nervig, wenn ihr z.B. Kodi nutzen wollt, müsst ihr die Datenbank doppelt pflegen und selbst der eigene Medienplayer läuft nicht immer rund bzgl. 3D und Menüsupport.

Intel hat die beste Hardwarebasis (ist am schnellsten), allerdings fehlt es an geeigneter Software, so lange man nicht Windows 10 + Power DVD benutzen will (und auch das ist fast schon eine theoretische Lösung – siehe oben). Somit fehlt mir 3D und auch Dolby Vision bei dieser Lösung.

Der Vero 4K+ ist der günstigste aber eben auch der langsamste Abspieler und es hapert beim Menüsupport. Außerdem ist er eher etwas träger als die anderen Kandidaten. Dafür bekommt man einen sehr guten Support und Linux, was mir viel sympatischer ist als Android Player, da bei Linux viel besser Anpassungen / Eingriffe möglich sind.

Das Fire TV ist manchmal bereits vorhanden und somit kann man einen kostenlosen Test durchführen.

Somit ergibt sich meine individuelle Rangliste:

- Oppo Klon (Perfekt was ISOs + Menüs angeht aber weniger Komfort veraltete Netzanbindung) und weniger geeignet, wenn keine ISOs abgespielt werden sollen / Zidoo Z9X (auf dem Zidoo geht mit dem eigenen Player sehr viel, mit ZDMC klappen Menüs nicht immer, bester allround Player aus dem Testfeld)

- Fire TV (keine Menüs, kein 3D sonst ok)

- NAS mit Kodi (teilweise Menüs, kein 3D, kein HDR oder Dolby Vision)

- Vero 4K (Menüs quasi nicht nutzbar, Linux basiert, 3D und HDR, kein Dolby Vision)

- Jellyfin (totaler Reinfall mit ISOs)